Tấn công từ chối dịch vụ DDoS đang trở thành mối đe dọa đáng sợ với các doanh nghiệp trên toàn cầu. Những cuộc tấn công này thường được tổ chức bởi các hacker chuyên nghiệp, gây tê liệt hệ thống, làm gián đoạn dịch vụ nhằm mục tiêu trục lợi hoặc đơn thuần là phá hoại. Để bảo vệ hệ thống của bạn khỏi các cuộc tấn công DDoS, ngay bây giờ hãy cùng Quata Tech tìm hiểu nhé!

1. Đôi nét về tấn công từ chối dịch vụ DDoS

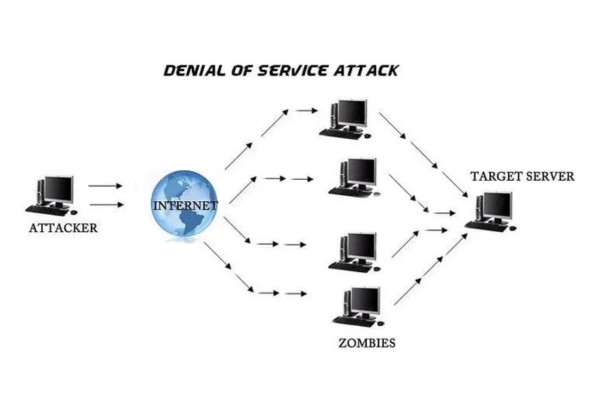

Ngoài hình thức tấn công phổ biến bằng mã độc Ransomware, tấn công từ chối dịch vụ (DoS) cũng là một hình thức tấn công nguy hiểm bằng mạng nhằm làm quá tải hệ thống bằng cách gửi số lượng yêu cầu truy cập quá lớn đến máy chủ mục tiêu. Khi máy chủ bị ngập lụt bởi lưu lượng truy cập không kiểm soát được, nó sẽ mất khả năng xử lý, dẫn đến gián đoạn dịch vụ cho người dùng hợp pháp.

Vậy cần làm gì khi phát hiện website bị nhiễm mã độc hay bị tấn công bởi hình thức tấn công từ chốt dịch vụ.

Hầu hết các cuộc tấn công DDoS quy mô lớn đều khai thác các mạng botnet, từ đó tạo ra hàng ngàn kết nối từ các thiết bị đã bị xâm nhập đến máy chủ của nạn nhân. Dịch vụ xử lý mã độc website của Quata Tech có thể giúp phát hiện sớm các nguy cơ tiềm ẩn, hỗ trợ bảo vệ hệ thống trước các mối đe dọa.

- Tấn công từ chối dịch vụ DDoS là gì

DDoS – mối đe doạ đáng gờm và đang không ngừng gia tăng

Trong bối cảnh an ninh mạng hiện nay, tấn công từ chối dịch vụ DDoS đang ngày càng trở nên phức tạp và khó kiểm soát, đe dọa hầu hết các trang web lớn trên thế giới. Năm 2012, hàng loạt ngân hàng bị tấn công với nhiều hình thức và tổ chức tài chính đã chịu ảnh hưởng nặng nề từ các cuộc tấn công từ chối dịch vụ DDoS, với mức độ tinh vi ngày càng cao. Gần đây nhất, nhóm New World Hacking đã tiến hành cuộc tấn công khổng lồ vào website BBC với lưu lượng lên tới 602 Gbps, để “kiểm tra khả năng chống chịu” của các trang này.

Theo các chuyên gia, các hình thức tấn công từ chối dịch vụ DDoS hiện nay đang trở nên tinh vi hơn, với băng thông chiếm dụng có thể lên tới 400 Gbps tại Việt Nam và thậm chí lên tới 1.000 Gbps tại Mỹ. Sự phát triển này báo hiệu những thách thức an ninh mạng khó lường trong những năm tới.

Theo thống kê từ năm 2016, Trung Quốc, Mỹ và Anh là những quốc gia chịu tác động nặng nề nhất của loại hình tấn công này, lần lượt với tỷ lệ ảnh hưởng là 30%, 22% và 16%. Việt Nam cũng không ngoại lệ, với tỷ lệ bị tấn công là 4%.

Không chỉ gây gián đoạn, tấn công từ chối dịch vụ DDoS còn là phương thức đánh lạc hướng để che đậy những cuộc tấn công mạng nghiêm trọng phía sau. Trong lúc đội ngũ bảo mật nỗ lực khôi phục trang web bị tấn công, tin tặc có thể tận dụng cơ hội này để mở backdoor hoặc cài đặt mã độc tống tiền Ransomware vào hệ thống. Điều này khiến DDoS trở thành một trong những chiến thuật phổ biến nhằm tạo điều kiện cho chuỗi tấn công phức tạp, khó phát hiện hơn.

12 hình thức tấn công DDoS phổ biến hiện nay

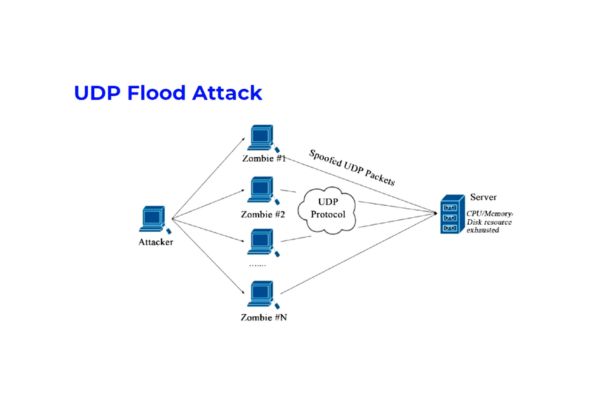

2.1 UDP Flood

UDP là hình thức tấn công từ chối dịch vụ DDoS, khi kẻ tấn công gửi số lượng lớn gói tin UDP tới các cổng ngẫu nhiên của máy chủ đích. Máy chủ từ xa sẽ thực hiện một loạt các thao tác như sau:

– Kiểm tra các cổng này để tìm ứng dụng liên kết,

– Nếu không có ứng dụng nào đang hoạt động,

– Phản hồi bằng một gói ICMP Destination Unreachable.

Điều này buộc hệ thống đích xử lý một lượng lớn gói tin ICMP, làm giảm khả năng phục vụ các yêu cầu hợp lệ từ người dùng. Đáng chú ý, kẻ tấn công có thể giả mạo địa chỉ IP nguồn, giúp chúng nặc danh và tránh nhận lại các gói ICMP phản hồi. Các hệ điều hành hiện đại thường cố gắng giảm thiểu tác động của các cuộc tấn công này bằng cách giới hạn tốc độ phản hồi ICMP.

- UDP tấn công bằng cách giới hạn tốc độ phản hồi ICMP

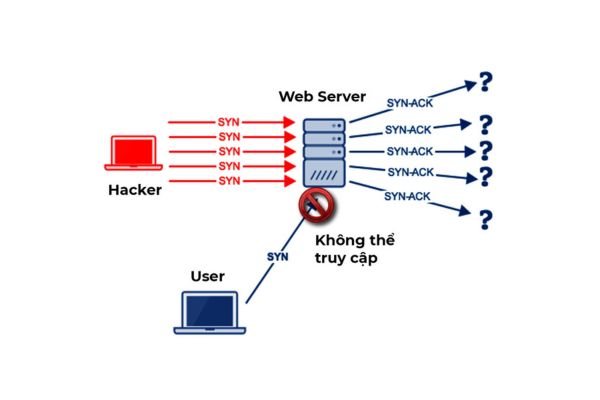

2.2 SYN Flood

TCP SYN flood là một kiểu tấn công từ chối dịch vụ DDoS, tập trung vào việc làm cạn kiệt tài nguyên của máy chủ. Trong một kết nối TCP thông thường, khách hàng gửi yêu cầu SYN, máy chủ phản hồi bằng SYN-ACK, và khách hàng hoàn tất với ACK. Tuy nhiên, trong cuộc tấn công này, kẻ tấn công gửi liên tục các yêu cầu SYN nhưng không hoàn tất quá trình bằng ACK, hoặc sử dụng địa chỉ IP giả, khiến máy chủ chờ đợi đến khi hết thời gian chờ.

Cách tấn công này làm tăng lượng kết nối chưa hoàn thành, khiến máy chủ không còn khả năng phản hồi các yêu cầu hợp lệ. Với lượng lớn các gói tin SYN giả, máy chủ bị quá tải và không thể xử lý yêu cầu từ người dùng thật, gây ra hiện tượng ngừng dịch vụ. Đây là một trong những phương pháp phổ biến được kẻ tấn công sử dụng nhằm làm gián đoạn hệ thống website.

- Tấn công từ chối dịch vụ DDoS làm cạn kiệt kiệt tài nguyên của máy chủ

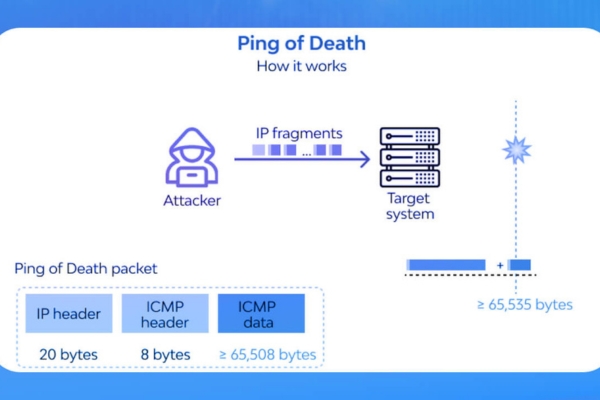

2.3 Ping of Deat

Kiểu tấn công từ chối dịch vụ DDoS thông qua gói ICMP quá lớn là một dạng tấn công dễ hiểu nhưng nguy hiểm, nhất là vào những năm 1996. Khi máy tính nhận gói ICMP vượt quá kích thước dữ liệu quy định, nó có thể bị lỗi hệ thống. Tấn công này đặc biệt phổ biến trên các hệ điều hành cũ như Windows NT trở xuống.

Ngày nay, hầu hết các hệ điều hành hiện đại đã được bảo vệ, và nhiều ISP chặn các gói ICMP hoặc gói ping qua tường lửa. Tuy nhiên, những biến thể như “Teardrop”, “Bonk”, và “Boink” vẫn gây rủi ro nhất định, đặc biệt trên một số phần mềm hoặc thiết bị phần cứng.

- Kiểu tấn công từ chối dịch vụ DDoS thông qua gói ICMP

2.4 Reflected Attack

Một hình thức tấn công phổ biến khác là tấn công ánh xạ (Reflected Attack). Phương thức này được thực hiện bằng cách gửi một lượng lớn gói tin với địa chỉ IP giả mạo tới nhiều máy tính khác nhau. Các máy này sẽ phản hồi trực tiếp tới địa chỉ nạn nhân thay vì địa chỉ thật, khiến lưu lượng đổ dồn về máy chủ nạn nhân. Kết quả là tài nguyên máy chủ nhanh chóng cạn kiệt, gây ngập lụt và khiến hệ thống không thể phục vụ yêu cầu từ người dùng thật.

2.5 Peer-to-Peer Attacks

Kết nối mạng ngang hàng (Peer-to-Peer) mang đến sự linh hoạt nhưng đồng thời cũng tạo điều kiện cho các cuộc tấn công nhằm vào lỗ hổng bảo mật. Khác với hệ thống máy chủ trung tâm, P2P cho phép một peer phát trực tiếp truy vấn vào mạng và nhận tài nguyên từ các thiết bị ngang hàng khác.

Đồng thời, việc hacker khai thác kết nối P2P để thực hiện các cuộc tấn công từ chối dịch vụ DDoS là một nguy cơ nghiêm trọng. Hacker có thể điều hướng lưu lượng truy cập trực tiếp từ các peer, tạo ra dòng dữ liệu lớn hướng đến mục tiêu cho đến khi hệ thống bị quá tải, gây gián đoạn dịch vụ.

2.6 Nuke

Một cuộc tấn công từ chối dịch vụ kiểu cũ, hay còn gọi là DoS, thường dựa vào các gói tin ICMP độc hại được phân mảnh và gửi qua Ping để làm gián đoạn hoạt động của hệ thống đích. Kỹ thuật này khiến mạng máy tính nạn nhân quá tải, làm gián đoạn hệ thống.

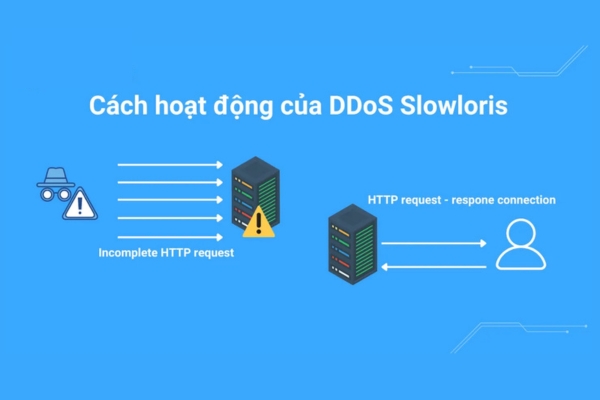

2.7 Slowloris

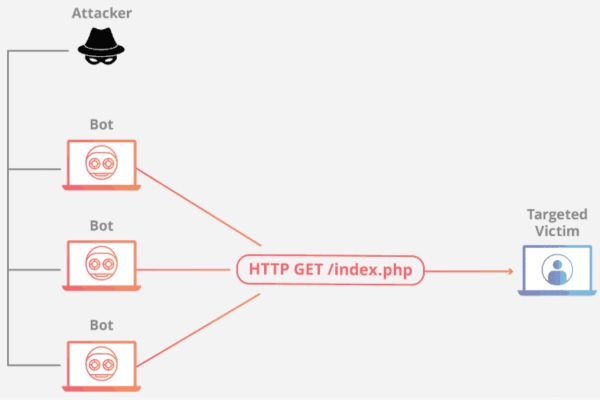

Cuộc tấn công từ chối dịch vụ (DDoS) kiểu phân tán qua HTTP khó phát hiện và ngăn chặn, như vụ tấn công vào bầu cử Iran năm 2009. Tin tặc sử dụng kỹ thuật tương tự SYN flood, gửi các yêu cầu HTTP không hoàn chỉnh để làm gián đoạn máy chủ bằng tài nguyên tối thiểu.

- Cuộc tấn công từ chối dịch vụ phân tán (DDoS) qua HTTP

2.8 Degradation of Service Attacks

Tấn công làm suy giảm dịch vụ (Degradation of Service Attacks) là hình thức tấn công từ chối dịch vụ DDoS tinh vi, nhằm kéo dài thời gian phản hồi của máy chủ xuống mức khiến người dùng khó sử dụng website. Thay vì làm máy chủ ngừng hoạt động hoàn toàn, kiểu tấn công này chỉ làm giảm hiệu suất, gây ảnh hưởng tiêu cực đến trải nghiệm người dùng.

Tấn công này thường sử dụng mạng máy tính zombie để tạo lưu lượng truy cập độc hại, khiến máy chủ chịu tải cao và giảm tốc độ phản hồi. Điểm khó phát hiện của tấn công này là nó có thể bị nhầm lẫn với sự gia tăng đột biến lưu lượng truy cập thông thường.

- Tấn công làm suy giảm dịch vụ

2.9 Unintentional DDoS

Unintentional DDoS, hay “gia tăng lưu lượng không chủ ý,” xảy ra khi lượng truy cập web tăng đột ngột, khiến máy chủ quá tải và không đáp ứng được yêu cầu truy cập. Khi lưu lượng càng cao, tài nguyên máy chủ càng cạn kiệt, dẫn đến ngừng kết nối.

2.10 Application Level Attacks

Các cuộc tấn công từ chối dịch vụ DDoS ở cấp ứng dụng nhắm vào các lỗ hổng bảo mật trong từng ứng dụng cụ thể thay vì toàn bộ máy chủ. Thông qua các lỗ hổng này, tin tặc thường khai thác các ứng dụng web như email, WordPress, Joomla hoặc các nền tảng diễn đàn. Những ứng dụng phổ biến này dễ trở thành mục tiêu vì chúng thường chứa nhiều điểm yếu, tạo điều kiện cho kẻ tấn công xâm nhập và hơn thế nữa là khiến website bị nhiễm mã độc.

- Tấn công ở cấp ứng dụng nhắm vào các lỗ hổng bảo mật

2.11 Multi-Vector Attacks

Multi-Vector Attacks là hình thức tấn công DDoS tiên tiến và khó đối phó nhất, kết hợp nhiều phương pháp tấn công cùng lúc nhằm gây quá tải hệ thống. Thay vì chỉ tập trung vào một loại chiến thuật, loại tấn công này nhắm vào cả ứng dụng và máy chủ theo hình thức “phân tán” mục tiêu với lưu lượng độc hại lớn, khiến việc phòng ngừa trở nên phức tạp.

2.12 Zero Day DDoS

Zero Day là loại tấn công khai thác lỗ hổng bảo mật chưa được phát hiện hoặc chưa có bản vá. Đây là nguy cơ nghiêm trọng vì hệ thống không có biện pháp phòng ngừa tức thời, dễ dẫn tới mất an toàn thông tin.

- Zero day tấn công khai thác lỗ hổng bảo mật chưa được phát hiện

Các loại tấn công từ chối dịch vụ DDoS tuy khác nhau về phương thức nhưng đều có thể gây gián đoạn hiệu suất trang web của bạn. Vì thế, các tổ chức và nhà bán lẻ trực tuyến cần nhận thức rõ các rủi ro tiềm ẩn để giảm thiểu nguy cơ và phục hồi hệ thống nhanh chóng. Để biết thêm về cách bảo vệ doanh nghiệp khỏi các mối đe dọa này, hãy tham khảo các bài viết khác tại Quata Tech.